Der explosionsartige Anstieg von Ransomware Vorfällen hat zur Formierung einer breit angelegten Task Force geführt. Das Institute for Security and Technology (IST) hat in Zusammenarbeit mit einer breiten Koalition von Experten aus Industrie, Regierung, Strafverfolgungsbehörden, gemeinnützigen Organisationen, Cybersecurity-Versicherungen und internationalen Organisationen eine neue Ransomware Task Force (RTF) ins Leben gerufen, um diese zunehmend verbreitete und zerstörerische Art der Cyberkriminalität zu bekämpfen. Dieser Verband von Regierungsexperten und Spezialisten aus der Privatwirtschaft geht seit Anfang dieses Jahres koordiniert gegen diese massive Bedrohung an.

Anfang Mai wurde durch diese Koalition der Ransomware Task Force Report publiziert, welcher 48 umfangreiche Handlungsempfehlungen abgibt. Es wird zwar eine Weile dauern, bis diese Empfehlungen als breit akzeptierte Handlungsrichtlinien Gültigkeit haben. Doch darf dieser Report als erster Meilenstein verstanden werden.

Zwischenzeitlich lesen wir von weiteren aktuellen Vorfällen, wie etwa der Stilllegung der grössten US-Pipeline. Cyberkriminelle sind Mitte Mai in die IT-Systeme der US-Pipeline Colonial eingedrungen und haben sie kurzerhand still gelegt. Und dies über mehrere Tage hinweg. Autokolonnen vor Tanksäulen, Hamsterkäufe und Streitigkeiten waren die direkten Folgen. Weitaus härter dürfte es Colonial als Opfer dieser Ransomware Attacke getroffen haben, denn die Forderung zur Lösung des Problems soll rund fünf Millionen Dollar betragen haben. Offensichtlich wurde am Ende bezahlt.

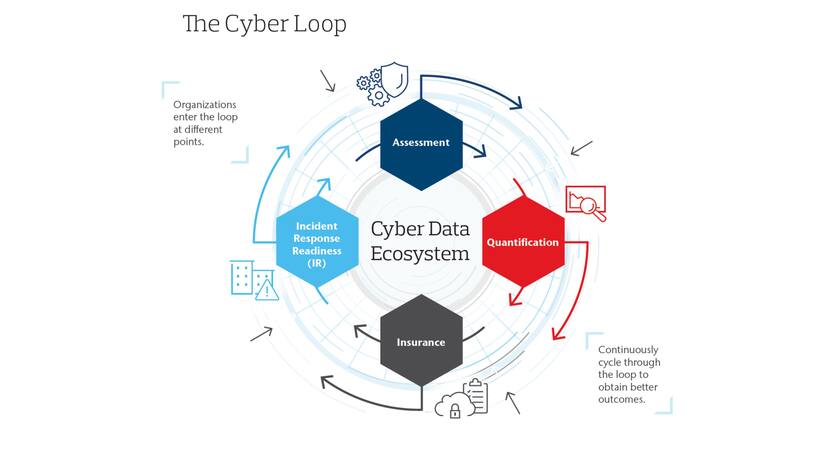

Die ausser Kontrolle geratene Situation in Sachen Ransomware ist nur eine von vielen Gründen, weshalb sich Cyber-Risiken auf der Agenda der Führungskräfte vieler Unternehmen nach oben katapultiert haben. Für eine Vielzahl von Unternehmen ist Selbsthilfe wohl nach wie vor die wichtigste Komponente im Gesamtgefüge. Es ist unmöglich, Risiken komplett zu beseitigen - Resilienz zu erreichen, ist für Unternehmen jedoch möglich. Der beste Weg, ist die Implementierung einer zirkulierenden Strategie im Rahmen eines Cyber Data Ökosystems. Wir benutzen hierfür die Terminologie «Cyber-Loop».

Der Cyber-Loop visualisiert die vier zentralen Schritte auf dem Weg zu einer umfassenden Cyber Resilienz. In den meisten Unternehmen werden die einzelnen Schritte unabhängig voneinander verfolgt. Nur im Zusammenspiel ergibt sich aber ein Gesamtbild und erlaubt dem Unternehmen eine optimale Abwehrstrategie zu entwickeln. Dabei ist jedes Unternehmen einzigartig und an einem anderen Punkt auf der digitalen Reise. Folglich haben Unternehmen auch unterschiedliche Eintrittspunkte, um in den Cyber-Loop zu gelangen. Vielleicht führt ein grösserer Zwischenfall zur Lancierung oder Beauftragung eines digitalen Forensik Teams. Oder der Verwaltungsrat auferlegt der operativen Stufe die Prüfung und Erfassung von Verwundbarkeiten.

Erfolgreich Cyber-Risiken zu managen, erfordert die Erkenntnis der Dynamik der Bedrohung, kohärente Konsequenzen abzuleiten und zielgerichtete Handlungsrichtlinien festzulegen. Sicherheit ist ein sich wiederholender Prozess. Führungskräfte müssen daher gewillt sein, stets neu aufkommende Risiken zu monitoren, die Bilanz Exponierung zu verstehen und die Möglichkeit zur Transferierung von Risiken konsequent einzubringen. In erster Linie müssen Unternehmen jedoch schnellstmöglich die richtigen Hebel in Bewegung setzen, wenn eine Attacke erfolgt.

Der Cyber-Loop sieht vor, dass jedes Unternehmen an einem der vier Eintrittspunkte startet: Assessment, Quantifizierung, Versicherung oder Incident Response. Wenn ein Unternehmen einmal im Loop ist, wird es zu einem aktiven Teilnehmer im Umgang mit Cyber-Risiken und Teil eines Cyber Data Ökosystems. Es agiert in einem aktiv geführten Prozess, um bestmögliche Resilienz zu erreichen. Ziel dieses holistischen Cyber-Risk-Managements ist schlussendlich die Überprüfung der Risiken, die Korrektur von Massnahmen und die Klärung von Investitionen im Kampf gegen die Angriffe durch Ransomware.

Durch die Sammlung von relevanten Daten – Quantifizierungsstudien, Reifegradanalysen, Versicherungslimiten, Schäden und Informationen hinsichtlich der Bedrohungslandschaft – summiert der Cyber-Loop alles in ein Datenökosystem. Mit jedem Durchlaufen des Loops, werden mehr Daten extrahiert und nahtlos reinvestiert. Das Resultat ist ein stets aktueller und beachtlicher Pool von Daten in Bezug auf Cyber-Risiken. Dieser Datenpool dient als Plattform für Entscheidungsgrundlagen. Durch das Zirkulieren im Cyber-Loop stärkt ein Unternehmen die Fähigkeit, schnell und effizient Attacken zu identifizieren, darauf zu reagieren und sich hoffentlich wieder davon zu erholen.

Diese Herangehensweise gleicht sich dem OODA-Loop an. OODA steht für “Observe-Orient-Decide-Act” und wurde vom US-Militär entwickelt, um Soldaten beizubringen Entscheidungen unter Druck und Zeitnot ohne Datenmaterial und -analyse, zu treffen. Sprich, für Situationen, wo Agilität essenziell ist. Unternehmen, welche am Cyber-Loop partizipieren, fördern schnelles Denken und Handeln. Dies wird wiederum unterstützt durch einen Datenpool und die gesammelten Erfahrungen. All das kann vor und während eines Zwischenfalls aktiviert werden, um das Zerstörungspotential von Ransomware und anderen Bedrohungen einzudämmen.

Autor: Raphael Schmid, Head of Financial Lines Broking, Commercial Risk Solutions, Aon Schweiz